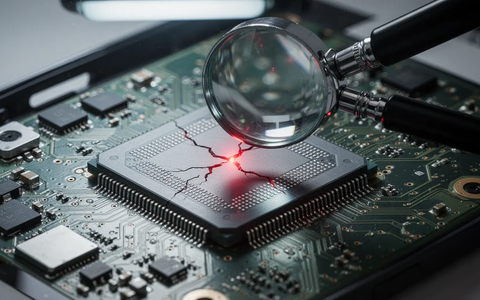

Android-Hardware: Zwei kritische Lücken bedrohen Millionen Smartphones

13.03.2026 - 00:00:15 | boerse-global.de

Sicherheitsforscher decken schwere Hardware-Schwachstellen in MediaTek- und Qualcomm-Chips auf. Die Lücken ermöglichen Angreifern Zugriff auf Krypto-Wallets und Systemkontrolle – und zeigen ein systemisches Problem auf.

Die Sicherheitskrise bei Mobilprozessoren erreicht eine neue Eskalationsstufe. Nur Tage nach Googles monatlichem Sicherheits-Bulletin enthüllten Forscher am 11. März 2026 eine weitere, schwere Hardware-Schwachstelle. Sie betrifft Millionen von Android-Geräten. Zusammen mit einer bereits aktiv ausgenutzten Zero-Day-Lücke in Qualcomm-Chips offenbaren die Funde fundamentale Risiken in den globalen Hardware-Lieferketten.

Angesichts solch tiefgreifender Hardware-Lücken ist ein grundlegender Schutz Ihrer persönlichen Daten auf dem Smartphone wichtiger denn je. Dieser kostenlose Ratgeber zeigt Ihnen die fünf entscheidenden Maßnahmen, um Ihr Gerät gegen Kriminalität und Datenklau abzusichern. Gratis-Sicherheitspaket für Ihr Android-Smartphone anfordern

Die neue MediaTek-Lücke umgeht Secure-Boot-Mechanismen in unter einer Minute. Die separate Qualcomm-Schwachstelle wird bereits in gezielten Angriffen eingesetzt. Da Smartphones zunehmend als digitale Geldbögen und Unternehmens-Authentikatoren dienen, warnen Analysten: Hardware-Exploits stellen Hersteller und Sicherheitsteams vor nie dagewesene Herausforderungen.

MediaTek-Lücke: Krypto-Wallets binnen Sekunden geknackt

Ein umfassender Bericht der Forschungsabteilung Donjon des Sicherheitsunternehmens Ledger detailliert eine kritische Lücke in MediaTek-Prozessoren und der Trusted Execution Environment von Trustonic. Diese Chips stecken schätzungsweise in einem Viertel aller Android-Smartphones, vor allem in Budget- und Mittelklasse-Geräten.

Die Schwachstelle sitzt tief in der Secure-Boot-Kette. Dieser kryptografische Prozess verifiziert die Systemintegrität, noch bevor das Betriebssystem startet. Die Forscher vermuten, dass der Fehler seit fast einem Jahrzehnt unentdeckt im Hardware-Design schlummerte.

Der Beweis: White-Hat-Hacker demonstrierten den Angriff über einen normalen USB-Anschluss. In unter 45 Sekunden entschlüsselt die Attacke automatisch den Geräte-PIN, knackt den lokalen Speicher und extrahiert hochsensible Daten. Laut Ledger sind dabei die Seed-Phrases populärer Krypto-Wallets wie Kraken Wallet, Phantom und Trust Wallet schutzlos ausgeliefert.

Da der Angriff vor dem vollständigen Android-Start erfolgt, sind herkömmliche Software-Sicherheitsmaßnahmen wirkungslos. MediaTek hat inzwischen einen Firmware-Patch an Gerätehersteller ausgegeben, der den als 2026-20435 gelisteten Fehler beheben soll.

Qualcomm Zero-Day: Gezielte Angriffe im Gange

Parallel dazu sorgt eine aktiv ausgenutzte Zero-Day-Schwachstelle in Qualcomm-Prozessoren für Alarm. Googles Android Security Bulletin für März listet einen Rekord von 129 behobenen Schwachstellen. Die gravierendste davon ist CVE-2026-21385, ein hochkritischer Fehler in einer Grafik- und Display-Komponente von Qualcomm.

Laut Qualcomm-Bulletins sind über 230 verschiedene chip-Modelle betroffen, was Hunderte Millionen Geräte weltweit gefährdet. Technisch handelt es sich um einen Integer-Overflow, der bei der Speicherzuweisung zu Memory Corruption führt. Ein Angreifer kann so über eine schadhafte App oder lokalen Code die Kontrolle über das System erlangen.

Während Hersteller an Patches arbeiten, unterschätzen viele Nutzer einfache Sicherheitsvorkehrungen, die das Risiko eines Datenmissbrauchs deutlich senken können. Erfahren Sie in diesem kompakten Leitfaden, wie Sie Sicherheitslücken schließen und Ihre Apps zuverlässig prüfen. 5 Sicherheitsmaßnahmen für Android jetzt kostenlos lesen

Googles Sicherheitsteam verzeichnete Hinweise auf „begrenzte und gezielte Ausnutzung“. Ein Muster, das Experten oft mit kommerzieller Spyware in Verbindung bringen, die auf hochrangige Ziele wie Manager, Journalisten oder Regierungsbeamte abzielt. Die US-Cybersicherheitsbehörde CISA nahm die Lücke bereits am 3. März in ihren Katalog bekannter, ausgenutzter Schwachstellen auf und gab Bundesbehörden eine Patch-Frist bis zum 24. März vor.

Das Android-Patch-Dilemma: Wer bekommt wann Updates?

Die gleichzeitigen Funde bei zwei großen Chip-Herstellern beleuchten ein strukturelles Problem: Die zersplitterte Android-Landschaft. Googles März-Updates sind in zwei Stufen unterteilt. Die Hardware-spezifischen Patches erfordern das Sicherheitspatch-Level 2026-03-05. Doch die Auslieferung hängt von Geräteherstellern und Mobilfunkanbietern ab.

Hardware-Lücken benötigen Firmware-Updates, die im fragmentierten Markt nur schleppend verteilt werden. Besonders betroffen sind Budget-Geräte, die den Großteil der gefährdeten MediaTek-Chips nutzen. Sie erhalten oft nur sporadische Updates oder werden kurz nach Markteinführung vom Support ausgeschlossen. Eine riesige Nutzerbasis bleibt so dauerhaft angreifbar.

Für Unternehmen kommt erschwerend hinzu: Bei der Reaktion auf den Qualcomm-Zero-Day kann übereiltes Patchen oder ein Factory-Reset forensische Spuren vernichten. Administratoren werden geraten, Systemzustände zu sichern, um vor dem Ausrollen des 2026-03-05-Updates mögliche Zugriffsdiebstähle zu untersuchen.

Analyse: Der Angriff verlagert sich in die Hardware

Die Ereignisse markieren eine Wende in der Mobil-Bedrohungslandschaft. Der Fokus verschiebt sich von Software-Malware hin zur Ausnutzung tief in der Hardware verankerter Komponenten. Diese operieren mit umfangreichen Systemrechten – ein Kompromittieren gewährt Angreifern nahezu uneingeschränkten Zugriff.

Die Ledger-Erkenntnisse erschüttern besonders die Digital-Asset-Branche. Die Annahme, lokale Secure Enclaves seien undurchdringlich, wurde fundamental infrage gestellt. Dass Schwachstellen jahrelang unentdeckt bleiben können, unterstreicht die Forderung nach rigoroserer, unabhängiger Überprüfung von Closed-Source-Firmware.

Ausblick: Mehr Druck auf Hersteller und Nutzer

Die Konsequenzen dürften den regulatorischen Druck auf Gerätehersteller erhöhen. Verbraucherschützer und Unternehmens-IT fordern zunehmend verbindliche, langfristige Sicherheitsupdate-Zyklen – unabhängig vom Gerätepreis.

Akut müssen Organisationen ihre Gerätebestände auf gefährdete Qualcomm- und MediaTek-Chips überprüfen. Experten rechnen mit einer raschen Verbreitung automatisierter Exploit-Tools für die MediaTek-Lücke, nachdem die USB-Angriffsmethode öffentlich wurde.

Für Android-Nutzer gilt daher dringend der Rat: Überprüfen Sie in den Systemeinstellungen das Sicherheitspatch-Level. Ist es nicht mindestens 2026-03-05, besteht Handlungsbedarf. Bis ein Update installiert ist, sollte die physische Sicherheit des Geräts höchste Priorität haben.

So schätzen die Börsenprofis Aktien ein!

Für. Immer. Kostenlos.