Cloud-Speicher-Betrug: Neue Phishing-Welle nutzt Angst vor Datenverlust

12.04.2026 - 14:51:20 | boerse-global.de

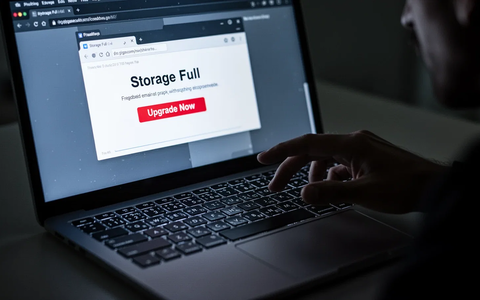

Speicher voll? Eine massive Phishing-Welle nutzt die Angst vor gelöschten Fotos und Dokumenten, um Nutzer von Apple, Microsoft und Google zu betrügen. Die Zahl solcher Betrugsversuche ist binnen eines Monats um über 500% explodiert.

Die Kampagnen sind hochprofessionell gestaltet und zielen auf die emotionale Abhängigkeit von der Cloud. Sie gaukeln dringende Warnungen vor vollen Speichern und drohenden Datenlöschungen vor. Für Cyberkriminelle ist die digitale Speicherung zur zentralen Lebensader geworden – und damit zum perfekten Angriffspunkt.

Der Schutz Ihrer persönlichen Daten in der Cloud beginnt beim Verständnis der verwendeten Technik. Dieses kostenlose Lexikon erklärt die 53 wichtigsten Apple-Begriffe in einfachen Worten, damit Sie bei Warnmeldungen zu iCloud & Co. nicht den Überblick verlieren. 53 iPhone-Begriffe jetzt kostenlos verstehen

iCloud-Nutzer im Visier: Drohungen mit Kontolöschung

Besonders aggressiv geht eine Kampagne gegen Apple-Nutzer vor, über die heute, am 12. April 2026, vermehrt berichtet wird. Die täuschend echten E-Mails behaupten, das Konto sei gesperrt oder alle Fotos und Videos würden binnen kurzer Frist gelöscht. Die Betrüger nutzen offizielle Logos und ein professionelles Layout.

Das Schema ist immer ähnlich: Eine erste Warnung behauptet, das Speicherlimit sei überschritten. Reagiert der Nutzer nicht, folgt eine finale Drohung: Das Konto werde gelöscht, wenn nicht sofort ein Upgrade gekauft werde. Ein Button soll zur Speicherverwaltung oder zur Aktualisierung einer angeblich abgelaufenen Zahlungsmethode führen.

Doch dieser Link leitet auf gefälschte Webseiten, die den echten Login-Portalen täuschend ähnlich sehen. Wer dort seine Zugangsdaten oder Kreditkartendaten eingibt, liefert sie den Angreifern direkt aus. Die gestohlenen Daten landen oft im Dark Web oder werden genutzt, um das Konto komplett zu übernehmen.

Microsoft und Google: Gefälschte Speicherwarnungen im Umlauf

Die Angriffswelle beschränkt sich nicht auf Apple. Auch Microsoft-Nutzer erhalten massenhaft E-Mails, die vor kritisch vollen OneDrive- oder Outlook-Speichern (z.B. zu 98% gefüllt) warnen. Teilweise scheinen die Nachrichten sogar von der eigenen E-Mail-Adresse zu kommen – eine Taktik namens Spoofing, die den Eindruck erweckt, das Konto sei bereits kompromittiert.

Bereits Ende März 2026 meldeten Nutzer in Foren eine Flut von "Speicherlimit erreicht"-Meldungen. Während einige Echt-Warnungen der Anbieter versehentlich verschickt wurden, nutzten Kriminelle die Verwirrung für parallele Phishing-Kampagnen. Diese werben oft mit gefälschten "Lebenslang"-Angeboten oder Speicher-Upgrades für nur 1,99 Euro.

Sicherheitsforscher von PCrisk fanden heraus, dass viele Kampagnen auf Affiliate-Links setzen. Klickt ein Opfer auf "Jetzt Speicher upgraden", wird es durch betrügerische Seiten geleitet. Selbst wenn keine Kreditkartendaten gestohlen werden, verdienen die Betrüger an den Klick-Provisionen – oder der Nutzer lädt sich Schadsoftware herunter, die als Speicherverwaltungstool getarnt ist.

KI als Gamechanger: Personalisierte Phishing-Mails ohne Fehler

Die beunruhigende Professionalität dieser Betrugsversuche im Jahr 2026 ist der Integration von Künstlicher Intelligenz (KI) in die Cyberkriminalität geschuldet. KI-Tools ermöglichen es Angreifern, hochgradig personalisierte E-Mails zu generieren, die kaum noch von echten Unternehmenskommunikationen zu unterscheiden sind. Die Tools übersetzen fehlerfrei in jede Sprache – das klassische Erkennungsmerkmal schlechter Rechtschreibung entfällt.

Zudem setzen Betrüger vermehrt auf HTML-Smuggling. Dabei wird eine harmlos wirkende HTML-Datei verschickt, die im Browser ein Skript ausführt und so eine Schadsoftware direkt auf dem Gerät des Opfers zusammensetzt. Da der Code in der HTML-Datei steckt, umgeht er häufig traditionelle E-Mail-Filter, die nach bekannten Malware-Signaturen suchen.

Einige Kampagnen bauen gezielt Vertrauen auf, indem sie den Namen des Opfers oder konkrete Zahlen "ausstehender Dateien" einbauen. Diese Kombination aus technischer Täuschung und psychologischem Druck führt zu deutlich höheren Erfolgsquoten als bei traditionellen Spam-Kampagnen.

Warum die Betrugsmasche so erfolgreich ist

Der Anstieg speicherbezogener Betrugsversuche spiegelt einen größeren Trend wider: Alltägliche digitale Gewohnheiten werden als Waffe eingesetzt. Laut Forschung von Integris sind bei etwa 95% aller Sicherheitsvorfälle menschliche Faktoren im Spiel. Da immer mehr Daten in der Cloud liegen, hat sich der Angriffspunkt vom Gerät auf das Konto selbst verlagert.

Phishing-Angriffe werden immer raffinierter und zielen gezielt auf psychologische Schwachstellen ab. Dieser kostenlose Leitfaden zeigt Ihnen in 4 Schritten, wie Sie betrügerische Taktiken wie CEO-Fraud entlarven und Ihr digitales Umfeld effektiv absichern. Anti-Phishing-Paket zur Hacker-Abwehr kostenlos herunterladen

Die psychologische Wirkung ist simpel: Sie zielt auf den Instinkt der Verlustaversion. Echte Cloud-Anbieter löschen Daten in der Regel nicht sofort, wenn das Limit erreicht ist. Meist verhindern sie nur das Hochladen neuer Dateien. Die Betrüger nutzen die Unkenntnis dieser Richtlinien, um ein falsches Gefühl der Dringlichkeit und Krise zu erzeugen.

Die finanziellen Folgen sind gravierend. Bereits 2024 verursachten Business-E-Mail-Kompromittierungen und Phishing global Schäden in Milliardenhöhe. Bis 2026 haben sich die Angriffe zu Multi-Channel-Kampagnen weiterentwickelt, bei denen auf eine Phishing-E-Mail ein gefälschter SMS oder ein Browser-Pop-up folgt, um den Druck noch zu erhöhen.

So können sich Nutzer schützen

Der Kampf zwischen Betrügern und Sicherheitsanbietern wird sich 2026 weiter verschärfen. Große E-Mail-Anbieter arbeiten an robusteren Verifizierungsprotokollen, um gefälschte Absenderdomänen zu kennzeichnen. Doch je besser die Filter werden, desto gezielter und kleinteiliger werden auch die Angriffe – was automatisierte Systeme schwerer erkennen lässt.

Sicherheitsexperten betonen: Die beste Verteidigung ist eine Kombination aus Technik und Aufklärung. Die wichtigsten Maßnahmen:

* Links in Status-E-Mails ignorieren: Niemals auf Links in Speicherwarnungen klicken. Stattdessen direkt die Website des Anbieters im Browser aufrufen.

* Zwei-Faktor-Authentifizierung (2FA) aktivieren: Diese wird für die meisten Cloud-Dienste immer mehr zur Pflicht. Selbst wenn ein Passwort gestohlen wird, bleibt das Konto geschützt.

* Bei Verdacht sofort handeln: Passwörter ändern, 2FA einschalten und Kontoauszüge auf unbefugte Abbuchungen prüfen.

* Betrugsversuche melden: Vorfälle bei Organisationen wie der Anti-Phishing Working Group (APWG) melden, um die Verfolgung der kriminellen Netzwerke zu unterstützen.

So schätzen die Börsenprofis Aktien ein!

Für. Immer. Kostenlos.