Iranische Hacker greifen US-Industrieanlagen an

18.04.2026 - 07:30:24 | boerse-global.deDie Angreifer manipulieren Steuerungssysteme für Energie, Wasser und Landwirtschaft.**

Vom Spionage- zum Sabotage-Angriff

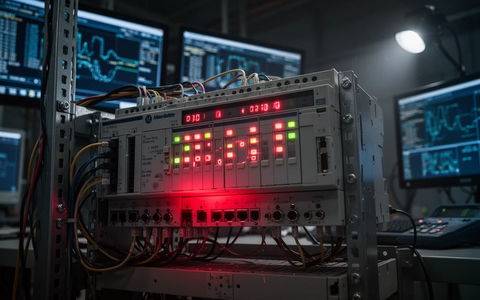

Seit März 2026 haben mit dem Iran verbundene Hacker ihre Aktivitäten massiv ausgeweitet. Nicht mehr nur Spionage, sondern gezielte Sabotage ist das Ziel. Die Angreifer dringen in Programmable Logic Controllers (PLCs) und SCADA-Systeme ein, die Maschinen in Kraftwerken, Wasseraufbereitungsanlagen und landwirtschaftlichen Betrieben steuern. Eine Koalition US-amerikanischer Cybersicherheitsbehörden warnt vor der wachsenden Gefahr für die nationale Resilienz.

Die als CyberAv3ngers, Hydro Kitten oder Storm-0784 bekannten Gruppen nutzen Sicherheitslücken in internetfähigen Geräten, vor allem von Herstellern wie Rockwell Automation. Sie manipulieren die Daten auf den Bedienoberflächen und täuschen so das Personal vor Ort. Das Ergebnis: Operateure erhalten falsche Informationen über den Zustand kritischer Anlagen. In der Landwirtschaft sind bereits rund 4.200 vernetzte Geräte betroffen – von Getreidesilos bis zu Bewässerungspumpen. Experten fürchten Engpässe in lokalen Versorgungsketten.

Während staatliche Hacker gezielt Infrastrukturen angreifen, rücken auch Unternehmen immer stärker ins Visier von Cyberkriminellen. Dieser kostenlose Report enthüllt die aktuellen Methoden der Angreifer und zeigt, wie Sie Sicherheitslücken proaktiv schließen. Anti-Phishing-Paket für Unternehmen jetzt gratis herunterladen

Kritische Lücken in Steuerungshardware entdeckt

Als Reaktion auf die Bedrohungslage veröffentlichte die US-Cybersicherheitsbehörde CISA am 16. April 2026 eine Reihe kritischer Warnhinweise. Im Fokus steht eine schwerwiegende Schwachstelle in PLCs der Horner Automation Cscape und XL Serie (CVE-2026-6284). Sie ermöglicht Angreifern, Passwörter per Brute-Force-Methoden zu knacken. Die Lücke existiert, weil die Systeme weder komplexe Passwortanforderungen erzwingen noch fehlgeschlagene Login-Versuche begrenzen.

Die Warnungen betreffen auch Produkte von Delta Electronics und AVEVA. Erfolgreiche Attacken könnten hier die Kontrolle über Systeme zur Energieverteilung und Wasseraufbereitung ermöglichen. CISA drängt Betreiber zu sofortigen Schutzmaßnahmen. Die wichtigste: Steuerungsnetze vom öffentlichen Internet trennen und durch Firewalls absichern. Bisher sei die spezifische Horner-Schwachstelle zwar nicht aktiv ausgenutzt worden – doch die Gefahr sei akut.

Tausende Systeme ungeschützt im Netz

Warum sind die Angriffe so erfolgreich? Eine aktuelle Analyse des Monitoring-Dienstes Censys liefert eine alarmierende Antwort: Weltweit stehen über 5.200 verwundbare Geräte ungeschützt im Internet – fast 3.900 davon in den USA. Das Land ist damit das primäre Ziel der Attacken und stellt rund 75 Prozent der exponierten Systeme.

Viele dieser Industriecomputer sind über Mobilfunk-Modems vernetzt, oft für die Fernüberwachung verteilter Anlagen. Sie nutzen veraltete, unsichere Protokolle wie Modbus, die weder Authentifizierung noch Verschlüsselung bieten. Selbst technisch wenig versierte Angreifer könnten solche Geräte missbrauchen. Noch direkter wird der Zugriff über offene VNC- oder Telnet-Schnittstellen. Hier braucht es nicht einmal die Ausnutzung komplexer Softwarelücken.

Das grundlegende Problem ist strukturell. Eine Studie von Black & Veatch und Takepoint Research vom 14. April 2026 zeigt eine massive Umsetzungslücke. Zwar erkennen 95 Prozent der befragten Fachleute den Wert früher Sicherheitsmaßnahmen. Doch nur 24 Prozent integrieren Cybersicherheit konsequent in die Planungs- und Bauphase neuer Infrastruktur. Bei 72 Prozent der Organisationen kommen Schutzvorkehrungen erst spät oder gar nicht – ein teures und riskantes Nachrüsten ist die Folge.

Die zunehmende Vernetzung schafft gefährliche Einfallstore für Sabotage und Datendiebstahl, wenn grundlegende Sicherheitsstandards fehlen. Erfahren Sie in diesem kostenlosen E-Book, wie Sie Ihre IT-Infrastruktur ohne hohes Budget nach aktuellen Gesetzen und Standards absichern. Gratis E-Book: Cyber-Bedrohungen abwenden und Unternehmen schützen

Regulierung und Technologie im Gegenangriff

Regierung und Industrie versuchen nun, die Lücken zu schließen. Die US-Transportbehörde TSA arbeitet an neuen Meldepflichten für Cybersicherheitsvorfälle und will bis zum 15. Juni 2026 Feedback von Betreibern einholen. Gleichzeitig rüsten Hersteller ihre Plattformen nach.

Emerson etwa integriert mit OPSWAT ein OT-Patch-Management direkt in seine weit verbreitete Ovation-Plattform für Energie- und Wasserversorger. Das soll Updates für Systeme erleichtern, die bisher wegen hoher Verfügbarkeitsanforderungen kaum gewartet werden konnten. Parallel modernisiert das National Institute of Standards and Technology (NIST) sein Programm zur Validierung kryptografischer Module. Der Schritt soll die Lücke zwischen rasanter Innovation und der Zulassung für den Einsatz in kritischer Infrastruktur schließen – besonders vor dem Hintergrund künftiger Quantencomputer.

Geopolitische Spannungen treiben Wandel voran

Analysten des Weltwirtschaftsforums sehen in der aktuellen Angriffswelle einen fundamentalen Wandel der Cyberkriegsführung. Nationalstaatliche Akteure zielen nicht mehr primär auf Datendiebstahl ab, sondern auf physische Störungen. Geopolitische Spannungen treiben diesen Trend: 64 Prozent der Organisationen berücksichtigen internationale Konflikte mittlerweile in ihrer Cybersicherheits-Strategie.

Die gezielten Attacken auf Wasser- und Energiesysteme markieren eine bedrohliche Schwelle. Infrastruktur wird zunehmend als Waffe eingesetzt, um Angst und wirtschaftlichen Druck zu erzeugen. Ein großes Problem bleibt mangelnde Transparenz. Berichte von OT-Sicherheitsfirmen wie Dragos zeigen, dass weniger als zehn Prozent der industriellen Netze weltweit ausreichend überwacht werden. Oft bemerken Betreiber einen Angriff erst, wenn eine Anlage unerklärlich ausfällt – nicht durch die Erkennung einer digitalen Anomalie.

Ausblick: Gipfel in Prag und "Secure-by-Design"

Der Blick richtet sich nun auf den Sommer 2026. Im Juni trifft sich die internationale Cybersicherheits-Community in Prag zum OT Cybersecurity Summit. Schwerpunkte werden Bedrohungen in Lieferketten und das Management cyber-physischer Risiken sein. Parallel arbeiten Organisationen an der Rückmeldung zu den TSA-Regularien.

Die Devise lautet "Secure-by-Design". Hersteller sollen Sicherheit von Anfang an in ihre Produkte integrieren – und die Last nicht den Endnutzern aufbürden. Solange dies nicht flächendeckend umgesetzt ist, bleibt die oberste Priorität für Behörden klar: Kritische Steuerungssysteme vom Internet trennen. Einfache Maßnahmen wie Multi-Faktor-Authentifizierung und die Abschaltung öffentlich erreichbarer Zugänge gelten weiterhin als wirksamster Schutz vor dem katastrophalen Ausfall essenzieller Dienste.

So schätzen die Börsenprofis Aktien ein!

Für. Immer. Kostenlos.