KI-Sicherheitswende: Vom reaktiven Schutz zur autonomen Verteidigung

15.04.2026 - 02:01:03 | boerse-global.deDie Cybersicherheit steht vor einem grundlegenden Umbruch: Unternehmen und Behörden setzen zunehmend auf autonome, KI-gesteuerte Abwehrstrategien. Eine Reihe von Technologie-Launches und politischen Initiativen Mitte April 2026 unterstreicht den wachsenden Bedarf an spezialisierten Sicherheitsmodellen gegen immer raffiniertere automatisierte Angriffe. Der Fokus liegt dabei auf den systemischen Schwachstellen in E-Mail- und Identitätsinfrastrukturen, die Organisationen lange anfällig für Datendiebstahl und Phishing machten.

Warum Cyberkriminelle gerade kleine und mittelständische Unternehmen ins Visier nehmen. Ein kostenloses E-Book zeigt, welche neuen Bedrohungen 2024 auf Sie zukommen – und wie Sie sich ohne großes Budget schützen. IT-Sicherheits-Checkliste für Unternehmen jetzt gratis herunterladen

Spezial-KIs im Kampf gegen automatisierte Angreifer

Die rasante Entwicklung von Cyberbedrohungen zwingt Tech-Konzerne zum Handeln. Am 14. April 2026 stellte OpenAI GPT-5.4-Cyber vor – eine für Cybersicherheitsaufgaben feinjustierte Variante seines Flaggschiffmodells. Dieser Schritt folgt ähnlichen Ankündigungen von Wettbewerbern und markiert den Trend zu Echtzeit-Analyse-Modellen für die Verteidigung. Branchenanalysten sehen solche Spezial-KIs als unverzichtbar, da auch Angreifer zunehmend auf Automatisierung setzen, um ihre Attacken zu skalieren.

Parallel dazu lancierte Quest Software am gleichen Tag eine einheitliche Security Management Platform mit Schwerpunkt auf Identitätsbedrohungen (ITDR). Das Unternehmen verweist auf ein massives Ungleichgewicht: Nicht-menschliche Identitäten übersteigen menschliche inzwischen im Verhältnis von etwa 82 zu 1. Diese Flut digitaler Identitäten erschwert den Schutz von E-Mail-Umgebungen und Unternehmensnetzwerken erheblich. Laut Quest testen über 75 Prozent der Organisationen ihre Identitäts-Wiederherstellungsprozesse nicht häufig genug, was im Ernstfall enorme Risiken birgt. Die neue Lösung verspricht, diese Prozesse um bis zu 90 Prozent zu beschleunigen.

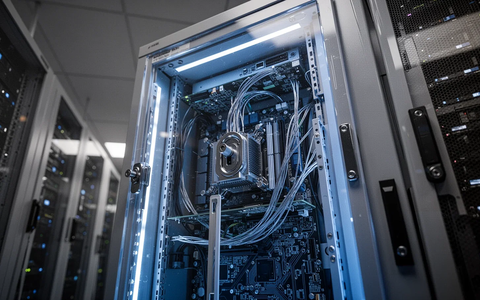

Auch im IT-Betrieb hält KI-Einzug. Astreya führte am 14. April sein AI OpsHub ein, eine mit Google Cloud und ServiceNow integrierte Plattform zur Verwaltung hybrider IT-Landschaften. Mit einer Bibliothek von über zwei Millionen IT-Aufgaben soll das System mehr Transparenz und Verantwortlichkeit schaffen – entscheidend für die Integrität sicherer Kommunikationskanäle in komplexen Infrastrukturen.

Alte Schwachstellen, neue Gefahren: Der Patch-Druck wächst

Während neue Abwehrwerkzeuge entstehen, stehen etablierte Infrastrukturen weiter unter Beschuss. Am 13. April nahm die US-Cybersicherheitsbehörde CISA mehrere kritische Lücken in ihren Katalog bekannter, ausgenutzter Schwachstellen auf. Darunter: CVE-2023-21529, eine Schwachstelle in Microsoft Exchange, die bereits mit Medusa-Ransomware-Angriffen in Verbindung gebracht wurde. US-Behörden haben bis zum 27. April Zeit, diesen und weitere zum Teil über ein Jahrzete alte Fehler zu patchen.

Die Dringlichkeit unterstrich eine Warnung zu einer kritischen SQL-Injection-Lücke in Fortinet FortiClient EMS. CISA gab Bundesbehörden bis zum 16. April Zeit zum Nachbessern, da Angreifer diese Lücke bereits für Remote-Code-Ausführung nutzen. Solche Schwachstellen sind oft das Einfallstor für kompromittierte E-Mail-Server und den Diebstahl sensibler Unternehmensdaten.

Das Ökosystem webbasierter Tools zeigt ebenfalls Risse. Anfang April entdeckten Forscher, dass Dutzende WordPress-Plugins eines Anbieters mit über 400.000 Installationen mit Hintertüren verseucht waren. Die schädlichen Code-Segmente wurden nach einem Eigentümerwechsel 2025 eingeschleust und im April 2026 aktiviert – sie infizierten über 20.000 aktive Installationen. Solche Supply-Chain-Angriffe bleiben eine Hauptsorge für IT-Verantwortliche.

Phishing 2.0: Täuschung mit System

Die Methoden krimineller Gruppen, sichere E-Mail-Umgebungen zu knacken, werden immer raffinierter. Sie nutzen Markenvertrauen und psychologischen Druck. Im April warnten Verbraucherschützer und Finanzinstitute vor neuen Phishing-Kampagnen, die Kunden von PayPal, Commerzbank und Volksbanken ins Visier nehmen. Dringliche Betreffzeilen wie „obligatorisches Sicherheitsupdate“ oder „Kontoverifizierung erforderlich“ sollen Nutzer auf gefälschte Login-Seiten locken.

Eine besonders hinterhältige Methode ist „SEO-Poisoning“: Angreifer platzieren gefälschte Banking-Websites an die Spitze von Suchergebnissen, um Zugangsdaten abzufangen. Ein neuer Betrugsversuch setzt sogar auf gefälschte physische Post zur Identitätsverifikation – angebliche Bankbriefe, mit denen ahnungslose Personen Kreditverträge in ihrem Namen bestätigen sollen.

Das Ausmaß der Bedrohung zeigt eine Studie von Frühjahr 2026: Über eine Million Online-Banking-Konten der 100 größten Banken weltweit wurden 2025 durch „Infostealer“-Malware kompromittiert. Bis März 2026 waren noch etwa 74 Prozent der damit verknüpften Zahlungskarten gültig und wurden in kriminellen Foren gehandelt. Der Einsatz solcher Schadsoftware stieg im Vorjahr um 59 Prozent – eine anhaltende Gefahr für Nutzer, die über E-Mail-Links oder gemeinsam genutzte Geräte auf sensible Konten zugreifen.

Rekord-Schäden durch Phishing: Warum immer mehr Unternehmen jetzt auf Awareness-Kampagnen setzen. Experten erklären im kostenlosen Anti-Phishing-Paket, wie Ihr Unternehmen sich wirksam vor psychologischen Manipulationstaktiken schützen kann. Anti-Phishing-Paket jetzt kostenlos anfordern

Digitale Souveränität: Europa sucht den Ausweg aus der Abhängigkeit

Ein zentraler Trend im Management sicherer Kommunikation ist das europäische Streben nach digitaler Souveränität. Am 14. April bestätigte der deutsche Digitalminister Karsten Wildberger (CDU) Pläne, die Abhängigkeit der Bundesverwaltung von proprietärer US-Software – insbesondere von Microsoft – zu verringern. Allein 2025 gab der Bund etwa 481,4 Millionen Euro für Microsoft-Produkte aus.

Wildberger bevorzugt die Entwicklung quelloffener Verwaltungssoftware, basierend auf Modellen einiger Bundesländer. Ziel sind mehr Unabhängigkeit von ausländischen Anbietern und geringere Bürokratiekosten. Ein zweites Entlastungspaket für die Wirtschaft soll noch vor der Sommerpause folgen. Doch der Weg zur Souveränität wird lang: Vergleichbare europäische Alternativen fehlen derzeit.

Auch im Verteidigungssektor schreitet die digitale Eigenständigkeit voran. Am 13. April vereinbarten Deutschland und die Ukraine eine strategische Partnerschaft zum Austausch digitaler Gefechtsdaten. Das Abkommen der Verteidigungsminister soll die Entwicklung neuer Waffensysteme unterstützen und gilt der Bundesregierung als wichtiger Schritt zur europäischen strategischen Autonomie.

Die Zukunft ist „agentisch“: KI übernimmt komplexe Aufgaben

Der aktuell Trend geht hin zu „agentischer“ KI, bei der spezialisierte digitale Agenten komplexe Aufgaben von menschlichen Administratoren übernehmen. Oracle Financial Services erweiterte am 14. April seine agentische KI-Plattform auf das Firmenkundengeschäft. Die neuen Agenten können Kreditdaten aus hundertseitigen Verträgen extrahieren und Kreditmemoranden entwerfen. Auch AWS treibt die Automatisierung voran: Mit Amazon Bio Discovery soll KI die Arzneimittelforschung beschleunigen, indem sie Experimente entwirft – ein Prozess, der Forschungszyklen großer Pharmakonzerne von Monaten auf Wochen verkürzen kann.

Diese Entwicklungen zeigen: Sichere E-Mail- und Datenverwaltung sind keine isolierten IT-Aufgaben mehr, sondern werden Teil umfassender autonomer Systeme. Doch die Effizienzgewinne bergen neue Risiken. Ransomware-Gruppen wie 0APT demonstrieren bereits aggressive neue Taktiken und drohen damit, konkurrierende Banden zu „doxen“ – ein Zeichen für ein hoch volatiles und wettbewerbsintensives Bedrohungsumfeld.

Ausblick: Autonome Sicherheit trifft auf souveräne Daten

Für die kommenden Monate und Jahre bleibt die Integration autonomer Sicherheit mit souveränen Datenanforderungen zentral. Ivanti aktualisierte kürzlich seine Plattform um eine „Sovereign Edition“ speziell für die EU, um strenge Daten-Lokalisierungsvorgaben zu erfüllen. Die geplante „Deutschland-App“, deren Prototyp für Sommer 2026 erwartet wird, soll ein zentrales, sicheres Portal für Bürgerdienste werden. Experten warnen jedoch: Der Erfolg hängt von der tiefen Integration backend-seitiger Verwaltungsprozesse ab.

Die Spannung zwischen der Effizienz globaler KI-Plattformen und dem Bedarf an lokaler, souveräner Kontrolle wird die Unternehmenskommunikation weiter prägen. Mit dem Ziel der Bundesregierung für ein „Single Digital Gateway“ bis 2028 werden die nächsten Jahre entscheidend für die Einführung quelloffener und KI-gesteuerter Sicherheitsinfrastrukturen sein.

So schätzen die Börsenprofis Aktien ein!

Für. Immer. Kostenlos.