Cyberangriffe im Frühjahr 2026: Neue Malware und kritische Lücken

11.04.2026 - 14:31:30 | boerse-global.deDie Bedrohungslage für Mobilgeräte und Browser hat sich massiv verschärft. Angreifer setzen vermehrt auf kompromittierte Software-Quellen und tiefe Schwachstellen in Web-Bibliotheken. Während Sicherheitsbehörden vor staatlichen Kampagnen warnen, zeigen neue Malware-Varianten die Professionalisierung der Cyberkriminalität. Besonders besorgniserregend ist die Geschwindigkeit, mit der Schwachstellen ausgenutzt werden.

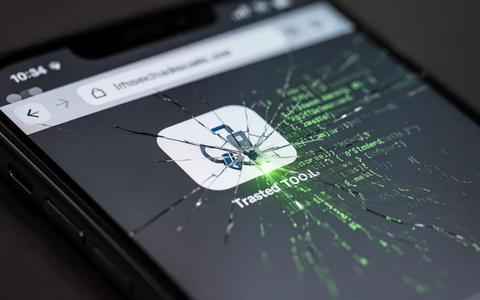

Kompromittierte Quellen: Wenn vertrauenswürdige Downloads zur Falle werden

Ein markantes Beispiel ist der Hackerangriff auf den Software-Hersteller CPUID am 9. und 10. April. Für etwa sechs Stunden enthielten die Downloads der Analyse-Tools CPU-Z und HWMonitor Schadsoftware zum Ausspähen von Browser-Anmeldedaten. Obwohl das Problem schnell behoben wurde, bewerteten Analysten die Malware als effizientes Werkzeug zur Umgehung gängiger Antiviren-Lösungen. Dieser Vorfall unterstreicht das Risiko sogenannter Supply-Chain-Angriffe.

Ein veraltetes Smartphone ist wie eine offene Haustür für Cyberkriminelle und macht es Hackern leicht, sensible Browser-Daten auszuspähen. Dieser kostenlose Report zeigt Ihnen, wie Sie Sicherheitslücken schließen und Ihr Gerät effektiv schützen. Android-Sicherheits-Report jetzt kostenlos herunterladen

Parallel dazu beobachten Forscher eine neue Welle von Android-Malware. Die Schadsoftware Albiriox verbreitet sich über gefälschte Downloadseiten, die den Google Play Store imitieren. Lädt ein Nutzer eine vermeintliche Finanz-App, aktiviert die Malware heimlich die Berechtigung zur Installation aus unbekannten Quellen. Die Hintermänner erlangen so die Fernsteuerung über das Gerät und können Banktransaktionen durchführen.

Kritische Lücken: Das unsichtbare Risiko in Millionen-Apps

Abseits der direkten Infektionen stellen Sicherheitslücken in weit verbreiteten Web-Technologien ein erhebliches Risiko dar. Eine kritische Schwachstelle in der npm-Bibliothek Axios, die wöchentlich über 50 Millionen Mal heruntergeladen wird, ermöglichte die Übernahme von AWS-Konten. Angreifer manipulierten legitime Anfragen, um den Metadatendienst von Amazon Web Services zu kompromittieren.

Ähnliche Risiken zeigten sich in der Sicherheitsbibliothek wolfSSL. Eine dort identifizierte Schwachstelle erlaubte die Umgehung der TLS-Zertifikatsvalidierung. Mit einem beliebigen Standard-Zertifikat konnten gefälschte Zertifikatsketten für jede Domain erstellt werden – eine Einladung für Man-in-the-Middle-Angriffe auf verschlüsselten Datenverkehr. Solche Lücken untergraben das Vertrauen in die grundlegende Verschlüsselung des Internets.

Die ökonomischen Folgen: Milliardenverluste und organisierter Betrug

Die finanziellen Auswirkungen sind massiv. Laut der US-Handelsbehörde FTC meldeten Verbraucher für 2025 Verluste durch Betrug in Höhe von 15,9 Milliarden US-Dollar. Das ist ein Anstieg von 3 Milliarden gegenüber dem Vorjahr. Eine umfrage ergab, dass vier von zehn Erwachsenen in den USA Opfer von Betrug oder Identitätsdiebstahl wurden. Trotzdem nutzen etwa 30 Prozent der Verbraucher keinerlei Schutzsoftware.

Da Millionen von Smartphone-Nutzern täglich Online-Banking und sensible Dienste nutzen, ohne die notwendigen Vorkehrungen zu treffen, riskieren sie massive finanzielle Schäden. Dieser gratis PDF-Ratgeber zeigt Ihnen 5 einfache Schritte, mit denen Sie Ihr Android-Smartphone sofort gegen Hacker absichern. Kostenlosen Sicherheits-Ratgeber für Android anfordern

Neben den individuellen Schäden rückt der organisierte Handel mit gefälschten Identitäten in den Fokus. Anfang April verhaftete die niederländische Polizei in Zusammenarbeit mit dem FBI acht Personen. Sie sollen mit der Plattform VerifTools in Verbindung stehen, die fast eine Million gefälschte Identitätsdokumente generierte und im letzten Betriebsjahr über 3 Millionen Euro Umsatz erzielte.

Staatliche Akteure und regulatorische Gegenwehr

Die Analyse der Vorfälle zeigt ein Muster: Angreifer nehmen nicht nur Endgeräte, sondern zunehmend die Netzwerkinfrastruktur ins Visier. Am 7. April gaben die NSA und das FBI eine dringende Warnung heraus, Internet-Router regelmäßig neu zu starten und veraltete Firmware zu ersetzen. Russische Geheimdienstakteure sollen gezielt Heimrouter kompromittiert haben, um DNS-Einträge für Phishing-Angriffe umzuleiten.

Als Reaktion hat die US-Fernmeldebehörde FCC den Verkauf neuer Consumer-Router ausländischer Hersteller ab März untersagt. Hersteller müssen nun eine bedingte Genehmigung des Heimatschutzministeriums einholen und Transparenz in ihren Lieferketten nachweisen. Gleichzeitig warnte das FBI Ende März vor der Nutzung bestimmter mobiler Apps aus Ländern wie China.

KI als Waffe und Schutzschild

Um der Flut an Angriffen zu begegnen, setzen Technologieunternehmen verstärkt auf künstliche Intelligenz direkt auf dem Endgerät. Google plant, seine KI-gestützte Betrugserkennung auf weitere Smartphone-Modelle auszuweiten. Diese Technologie analysiert Gespräche in Echtzeit lokal auf verdächtige Muster und soll Nutzer warnen, bevor sie sensible Informationen preisgeben.

Zusätzlich führt Google für den Chrome-Browser hardwaregebundene Sitzungscookies ein, um den weit verbreiteten Diebstahl von Cookies zu verhindern. Dennoch bleibt die menschliche Komponente entscheidend. Aktuelle Umfragen zeigen: Über 80 Prozent der Internetnutzer fühlen sich online sicher, aber weniger als 30 Prozent befolgen grundlegende Sicherheitspraktiken konsequent.

So schätzen die Börsenprofis Aktien ein!

Für. Immer. Kostenlos.