Microsoft: Kritische Lücke in Active Directory erfordert sofortiges Patchen

16.04.2026 - 00:21:44 | boerse-global.de

Die Lücke ermöglicht Angreifern mit einfachen Zugangsdaten die Übernahme ganzer Firmennetze. Sie ist das Herzstück der umfangreichen April-Patches von Microsoft, die über 160 Schwachstellen schließen.

Aktive Directory: Einfallstor für Angreifer in Firmennetze

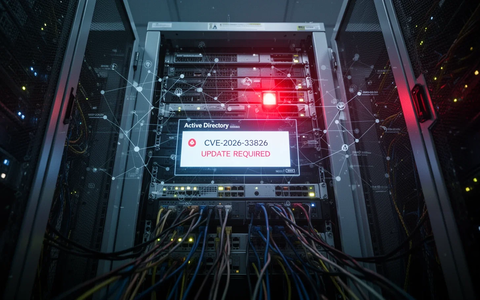

Im Mittelpunkt der Sicherheitsupdates vom April 2026 steht die kritische Lücke CVE-2026-33826. Der Remote-Code-Ausführungsfehler in Windows Active Directory erhielt einen CVSS-Score von 8,0. Er wurde vom Sicherheitsforscher Aniq Fakhrul entdeckt und am 15. April 2026 öffentlich gemacht.

Das Problem: Eine unsaubere Eingabevalidierung bei der Verarbeitung von Remote Procedure Call (RPC)-Anfragen. Ein Angreifer benötigt zwar grundlegende Benutzerauthentifizierung, die Komplexität des Angriffs gilt jedoch als gering. Microsoft stuft die Ausnutzungswahrscheinlichkeit als "wahrscheinlich" ein.

IT-Sicherheit stärken ohne teure Investitionen: So schützen clevere Unternehmer ihre Firma vor Cyberangriffen. Dieser Gratis-E-Book enthüllt, wie Sie Sicherheitslücken schließen und gleichzeitig neue gesetzliche Anforderungen erfüllen. IT-Sicherheit im Unternehmen proaktiv stärken

Die Gefahr ist immens, da Active Directory das zentrale Identitätsmanagementsystem in den meisten Unternehmen ist. Ein erfolgreicher Angriff könnte die gesamte Domänenstruktur kompromittieren. Betroffen sind Windows-Server von der Version 2012 R2 bis zum aktuellen Windows Server 2025.

Microsoft hat spezifische Patches veröffentlicht, darunter KB5082063 für Server 2025. Sicherheitsexperten warnen: Da der Angriff über ein benachbartes Netzwerk gestartet werden kann, ist die seitliche Bewegung von Angreifern im internen Netz die größte Gefahr für noch ungepatchte Systeme.

Großer Patch-Tuesday schließt Zero-Day-Lücken

Der April-Patch-Tuesday von Microsoft war außergewöhnlich umfangreich. Er adressierte zwischen 165 und 169 Sicherheitslücken. Acht wurden als kritisch eingestuft, über 150 als wichtig. Rund 93 der Schwachstellen betrafen potenzielle Remote-Code-Ausführung in verschiedenen Windows-Diensten und Office-Anwendungen.

Zu den dringendsten Korrekturen gehört die Behebung von CVE-2026-32201. Diese Schwachstelle in SharePoint Server wurde bereits aktiv ausgenutzt, bevor der Patch verfügbar war. Ebenfalls kritisch: Der öffentlich bekannte Fehler "BlueHammer" (CVE-2026-33825) in Windows Defender. Er ermöglichte Angreifern, SYSTEM-Rechte auf einem Zielrechner zu erlangen.

Weitere wichtige Patches betrafen den TCP/IP-Stack und den Remote Desktop (RDP) Client. Parallel veröffentlichte Microsoft das kumulative Update KB5083769 für Windows 11, Versionen 24H2 und 25H2. Es bündelte die Sicherheitskorrekturen und brachte neue Funktionen wie verbesserte Phishing-Schutzmaßnahmen.

KI-Funktion Recall steht erneut in der Kritik

Trotz der umfassenden Sicherheitsverbesserungen gerät Microsoft erneut wegen seiner KI-Funktion Recall unter Druck. Am 15. April 2026 veröffentlichte der Sicherheitsforscher Alexander Hagenah das Tool TotalRecall Reloaded. Es demonstriert, dass der überarbeitete Recall-Tresor anfällig für Datenextraktion bleibt.

Hagenah zeigte, wie Malware eine legitime Windows Hello-Authentifizierungssitzung "ausnutzen" könnte, um an sensible Daten zu gelangen. Dazu gehören Bildschirmtexte, private Nachrichten und Browserverlauf. Der Forscher vergleicht die Sicherheitsarchitektur mit einem Titan-Tür, neben der sich eine Trockenbauwand befindet – einmal authentifiziert, sind Umgehungen einfach.

Microsoft widerspricht und betont, das beobachtete Verhalten sei Teil des Systemdesigns. Timeout-Mechanismen sollen unberechtigten Zugriff verhindern. Cybersicherheitsexperten sehen das grundlegende Problem jedoch in der lokalen KI-Verarbeitung: Sobald Daten für die Nutzung entschlüsselt sind, werden sie zum Ziel für ausgefeilte Schadsoftware.

Globale Bedrohungslage: Mobile Malware und Ransomware

Die Fokussierung auf Windows-Schwachstellen erfolgt in einer Phase hoher Aktivität plattformübergreifender Bedrohungen. Der Mirax Android RAT hat laut Berichten vom April 2026 bereits über 220.000 Kontakte infiziert. Er verbreitet sich vor allem über betrügerische Werbung auf Meta-Plattformen wie Facebook und Instagram.

Die Malware, die spanischsprachige Regionen und europäische Nutzer ins Visier nimmt, verwandelt infizierte Geräte in SOCKS5-Residential-Proxies. Angreifer tarnen so ihre Aktivitäten hinter legitimen IP-Adressen, um Bankbetrug und Datendiebstahl zu begehen.

Rekord-Schäden durch Phishing zeigen, warum immer mehr Unternehmen jetzt auf Awareness-Kampagnen setzen müssen, um sich vor Manipulation zu schützen. Erfahren Sie im kostenlosen Anti-Phishing-Paket, wie Ihr Unternehmen sich wirksam gegen Cyberkriminalität absichern kann. Anti-Phishing-Paket jetzt kostenlos herunterladen

Im Unternehmensumfeld bleibt Ransomware ein Dauerthema. Laut dem GuidePoint GRIT Q1 2026 Report sind die Opferzahlen stabil hoch, mit durchschnittlich 150 bis 200 Einträgen auf Leak-Sites pro Woche. Die Bauindustrie verzeichnete im ersten Quartal einen Anstieg der Opfer um 44 Prozent im Jahresvergleich.

Während etablierte Gruppen wie Qilin und Akira zurückgingen, drängen neue Akteure wie "The Gentlemen" nach. Ihre Opferzahlen schnellten von 35 Ende 2025 auf 182 im ersten Quartal 2026. Die Lücke, die einige Bedrohungsakteure hinterlassen, wird offenbar rasch von neuen, aggressiveren Gruppen gefüllt.

Unternehmen fühlen sich trotz Plänen unvorbereitet

Branchenumfragen spiegeln ein wachsendes Gefühl der Verwundbarkeit wider. Ein Bericht von Sygnia ergab, dass sich 73 Prozent der leitenden Cybersicherheitsverantwortlichen auf einen größeren Angriff unvorbereitet fühlen – obwohl fast alle über Incident-Response-Pläne verfügen.

Eine Studie von Veeam zeigt eine gefährliche Diskrepanz auf: Zwar sind 90 Prozent der Organisationen von ihren Wiederherstellungsfähigkeiten überzeugt. Doch nach einem Ransomware-Angriff konnten nur 28 Prozent der Opfer alle Daten wiederherstellen. Die durchschnittliche Wiederherstellungsrate liegt bei 72 Prozent.

Die Ereignisse der April-Mitte 2026 unterstreichen die anhaltenden Schwierigkeiten, komplexe IT-Landschaften zu sichern. Die Aufdeckung von CVE-2026-33826 zeigt: Selbst Kernelemente wie Active Directory erfordern ständige Wachsamkeit und schnelles Patchen. Unternehmen sollten die April-Updates priorisieren, insbesondere für Windows Server und SharePoint.

Während Microsoft KI-Funktionen wie Recall weiter in Windows integriert, bleibt die Spannung zwischen Produktivität und Sicherheit ein zentrales Thema. Die Branche dürfte künftig einen stärkeren Fokus auf nachweisbare Datenresilienz legen, nicht nur auf Wiederherstellungszuversicht. Der zunehmende Einsatz von KI in Sicherheitsabläufen, den bis 2027 über 60 Prozent der Organisationen nutzen wollen, könnte helfen, mit der Entwicklung der Bedrohungen Schritt zu halten.

So schätzen die Börsenprofis Aktien ein!

Für. Immer. Kostenlos.