Thema: Schadsoftware

Cyberangriffe, Iran

Cyberangriffe: Iran und Russland nutzen ChatGPT für Schadsoftware - Foto: über boerse-global.de

Cyberangriffe: Iran und Russland nutzen ChatGPT für Schadsoftware

boerse-global.de, heute 20:11 Uhr

DslogdRAT, Malware

Sicherheitsforscher warnen vor Schadsoftware DslogdRAT die ...

DslogdRAT: Neue Malware befällt Ivanti-Gateways über kritische Lücke

boerse-global.de, heute 11:19 Uhr

Banking-Malware, NFC-Angriffe

Sicherheitsforscher entdecken hochentwickelte Schadsoftware ...

Banking-Malware: NFC-Angriffe auf Android steigen um 188 Prozent

boerse-global.de, heute 07:30 Uhr

ChatGPT-Missbrauch, Kriminelle

Kriminelle nutzen ChatGPT und andere KI-Dienste für Phishing ...

ChatGPT-Missbrauch: Kriminelle nutzen KI für Malware und Phishing

boerse-global.de, heute 03:14 Uhr

NFC-Angriffe, Anstieg

Sicherheitsforscher melden drastischen Anstieg von NFC-Angriffen ...

NFC-Angriffe: 188% Anstieg auf Android – 35.600 Fälle 2026

boerse-global.de, heute 01:29 Uhr

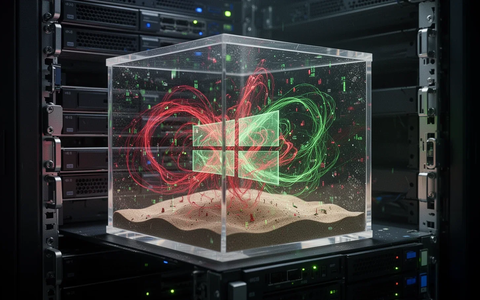

Windows, Sandbox

Windows 11 Pro Sandbox verhindert Schäden durch Schadsoftware. ...

Windows Sandbox: Isolationsfunktion blockiert Malware erfolgreich

boerse-global.de, 29.05.26 22:25 Uhr

Kryptomining-Malware, Domains

Microsoft entdeckt über 150 manipulierte Domains. Kriminelle ...

Kryptomining-Malware: 150 gefälschte Domains locken Nutzer in die Falle

boerse-global.de, 28.05.26 07:08 Uhr

KI-Chatbots, Fake-Domains

Hacker vergiften KI-Datenquellen um Mining-Malware auf leistungsstarken ...

KI-Chatbots manipuliert: 150+ Fake-Domains verbreiten Schadsoftware

boerse-global.de, 28.05.26 01:30 Uhr

GTA, VI-Betrug

Sicherheitsforscher warnen vor massiven Phishing-Angriffen ...

GTA VI-Betrug: NordVPN warnt vor 200+ gefälschten Apps und Seiten

boerse-global.de, 27.05.26 03:30 Uhr

Cyberkriminelle, Schadsoftware

Cyberkriminelle nutzen Steganografie um Schadsoftware in ...